Първи стъпки след archinstall

След като сме инсталирали Arch Linux с графична среда KDE, имаме доста орязана верися. Тук ще покажа някои важни стъпки, нужни след инсталацията.

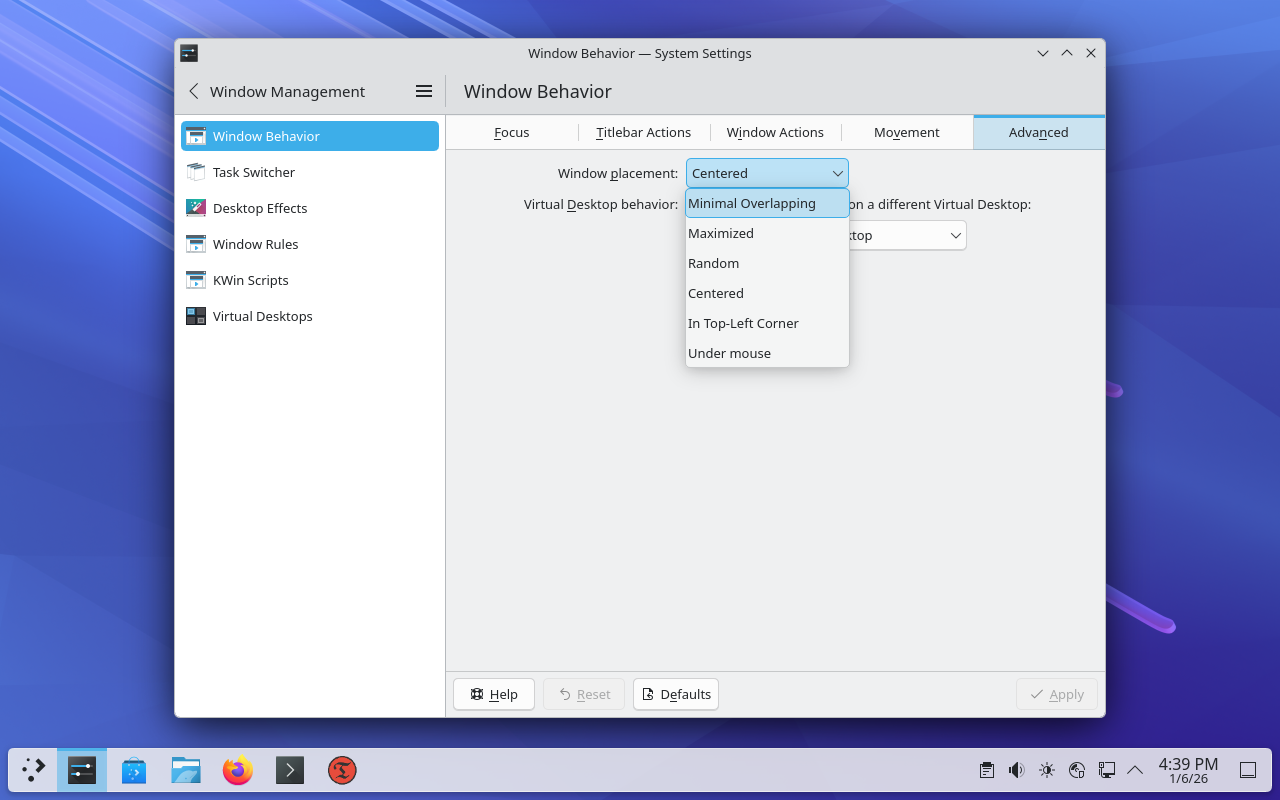

Прозорец в средата

Първото нещо което променяме е да премахна опцията при стартиране прозореца винаги да застава в средата на екрана. Предпочитам там където съм го затворил там да се отвори при следващото стартиране. За целта: System Settings (Системни настройки) -> Window Management (Управление на прозорци) -> Window Behavior (Поведение на прозорците). Избираме таба Advanced (Разширени). Променяме настройката Windows Placement (Разположение на прозореца). Ако е на "Centered", сменете я на Minimal Overlapping или Smart.

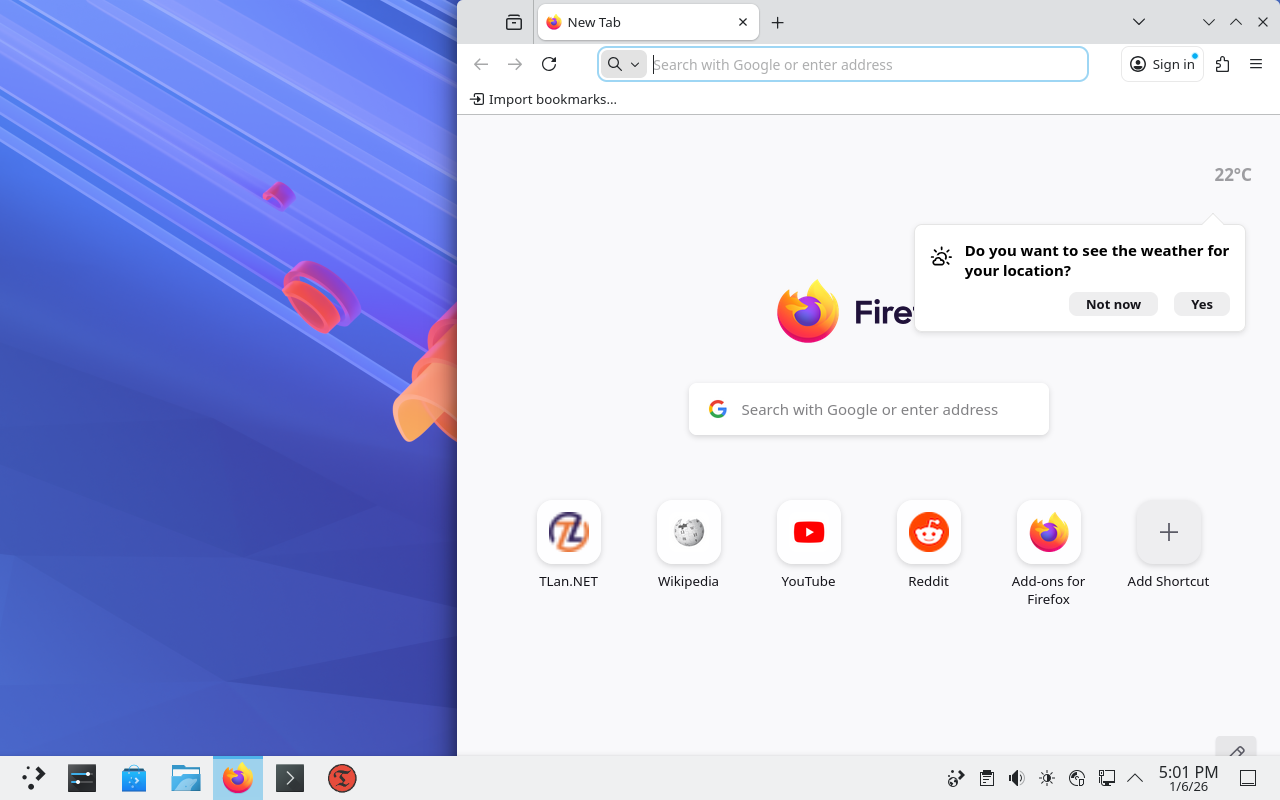

За съжаление това не оправя нещата но кара прозореца всеки път да застава вляво на екрана. На някой може да му свърши работата. Ние продължаваме. Искаме прозореца да се отваря там където сме го затворили. Примерно искаме да запомним позицията на Firefox.

Върху заглавната лента, натискаме десния бутон на мишката.

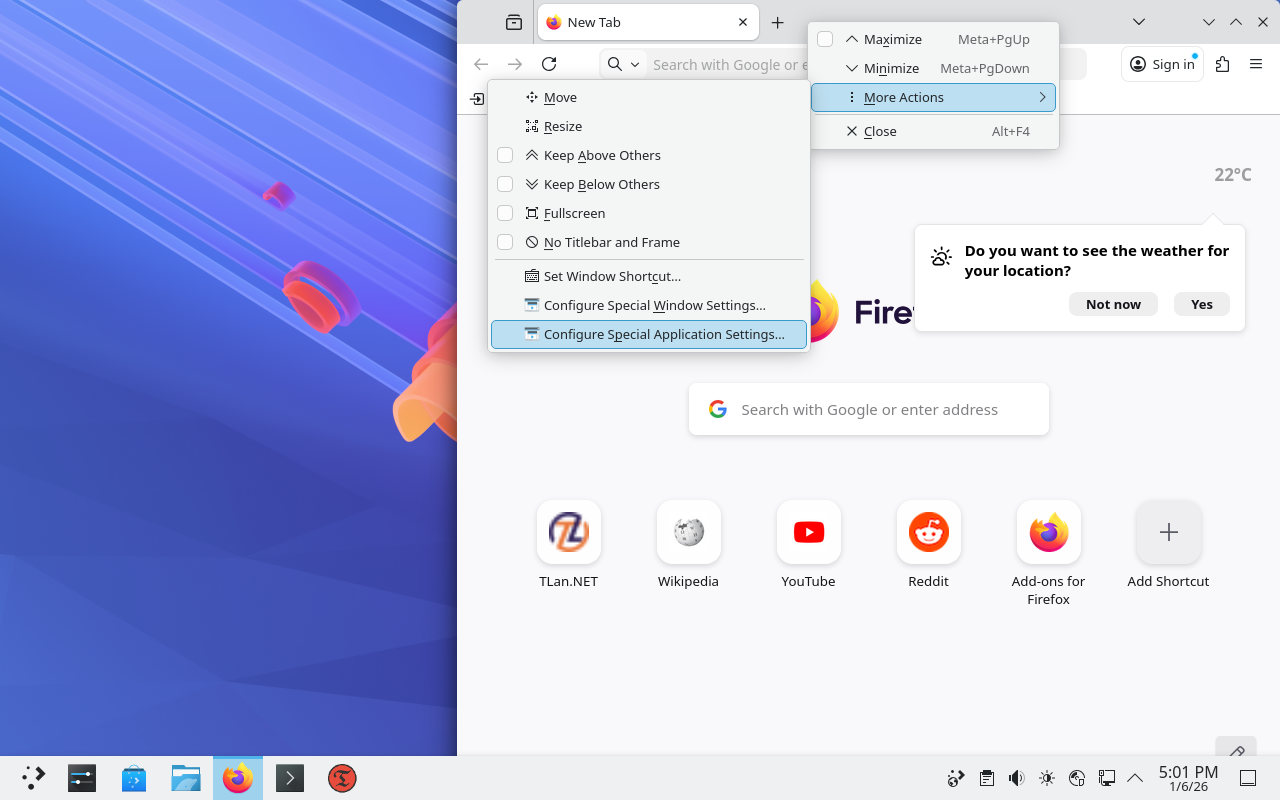

Избираме More Actions (Още действия) -> Configure Special Application Settings (Конфигуриране на специални настройки на приложението).

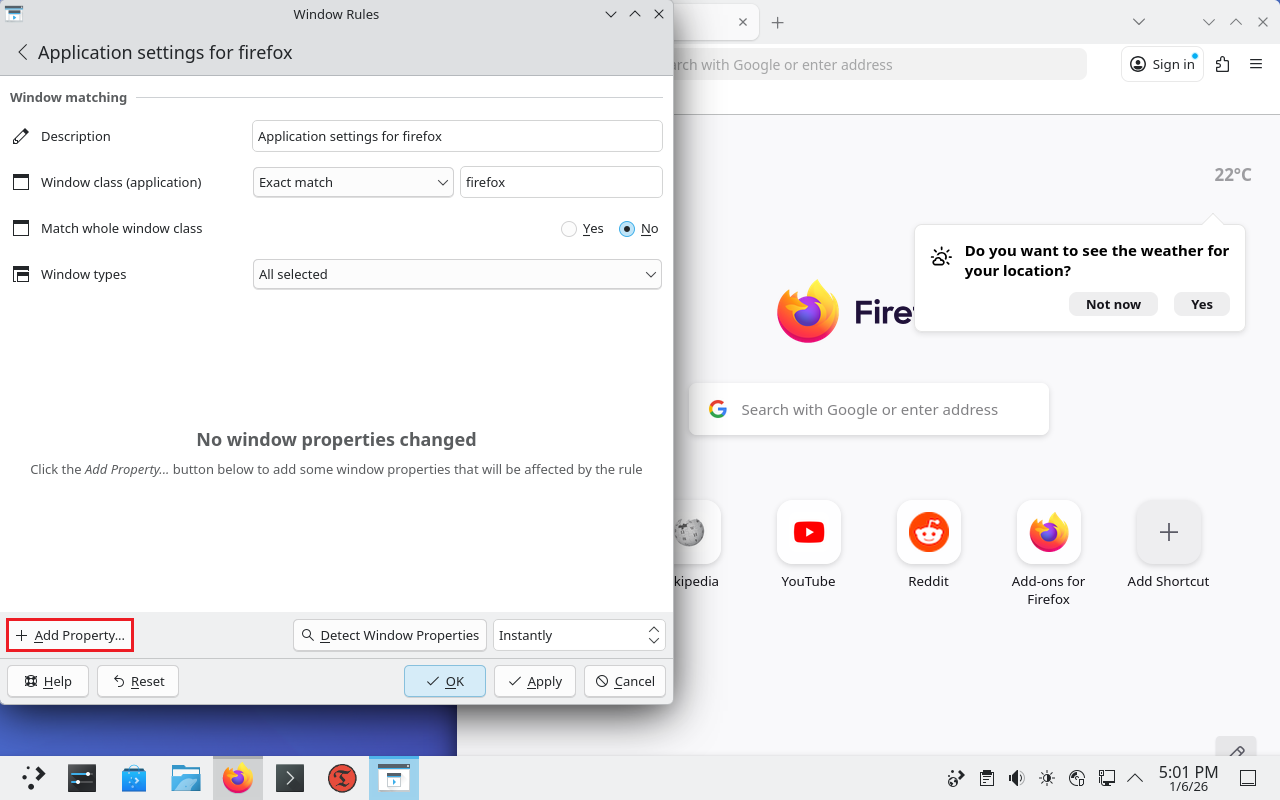

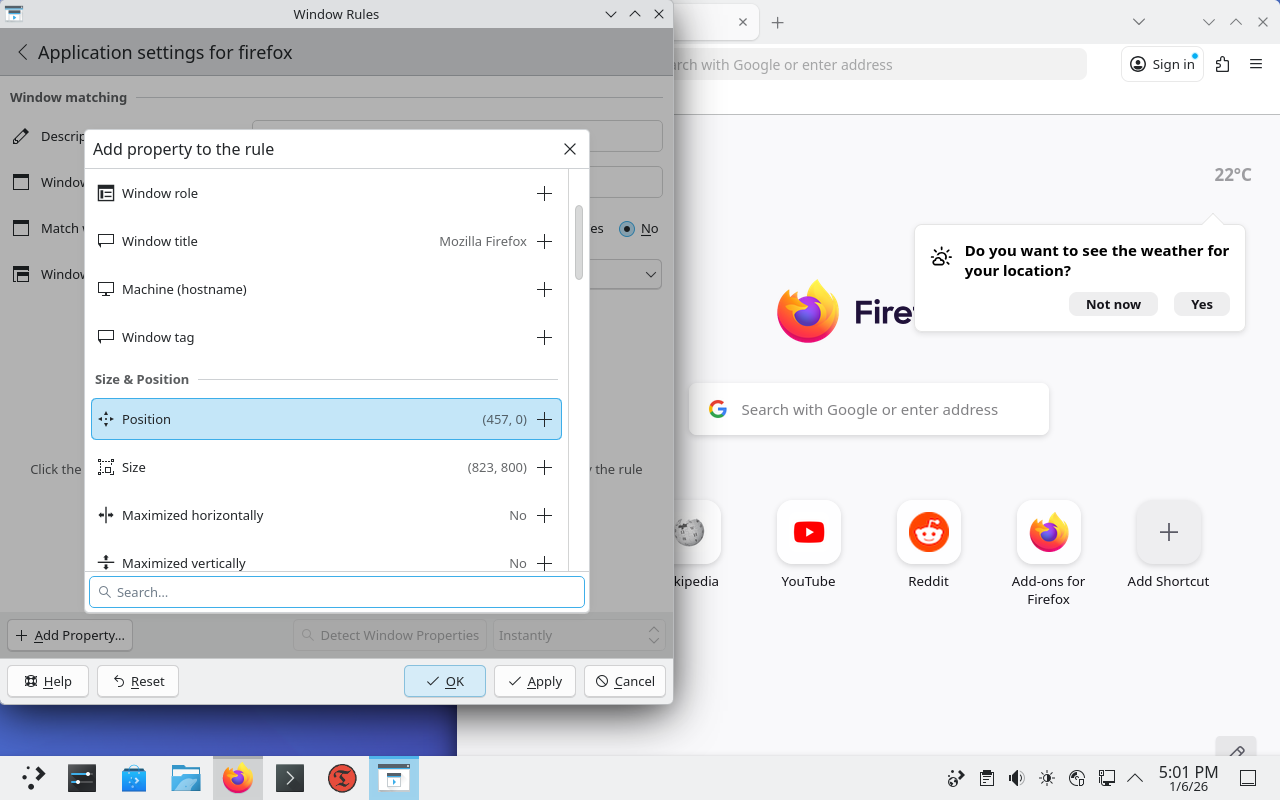

Отваря се нов прозорец. Натискаме бутона + Add Property... (+ Добавяне на правило).

Отваря се още по-нов прозорец. В небо избираме опцията Position (Позиция).

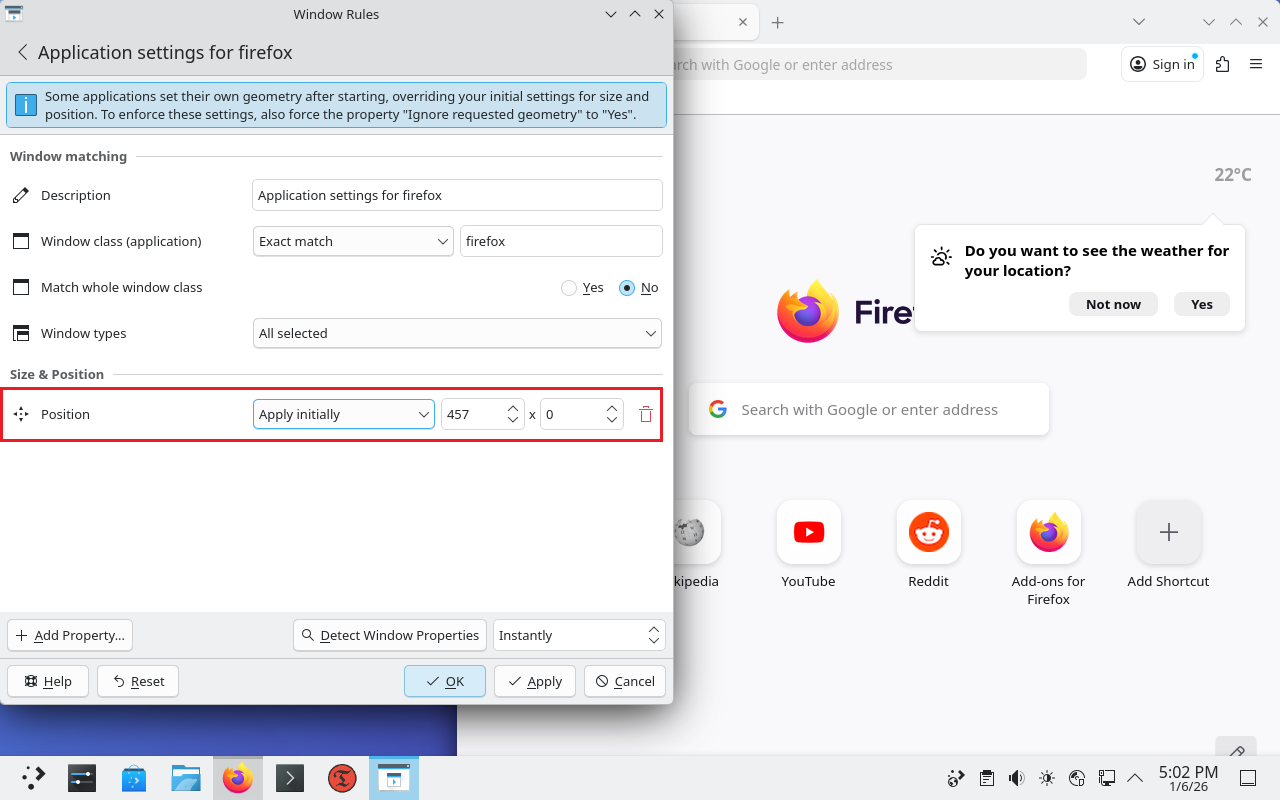

Да редактираме правилото Position (Позиция).

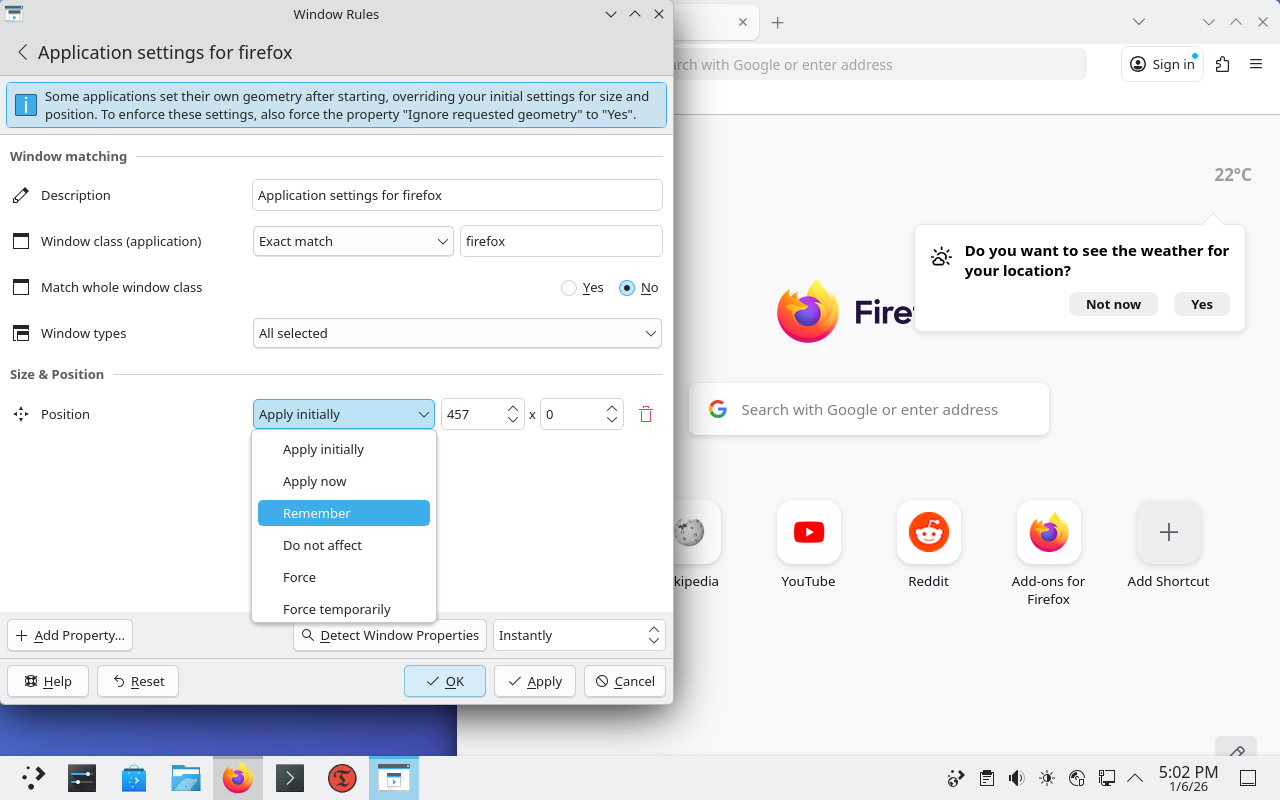

Казваме да запомни положението на прозореца Remember (Запомни).

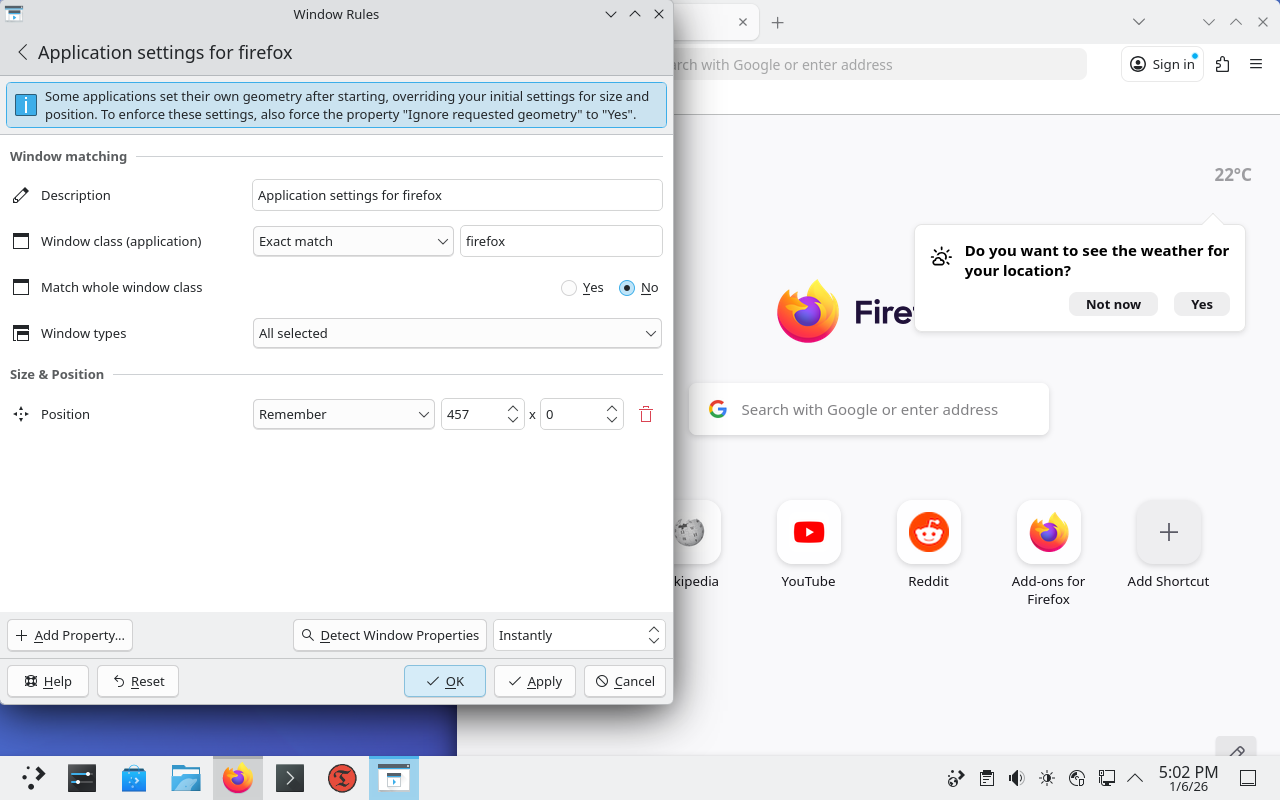

Правилото е дефинирано. Даваме OK да запомним правилото и продължаваме нататък. Неудобството спрямо Windows системите е, че тази опция трябва да се дефинира за всяко приложение. Докато при Windows всеки прозорец където го затворите пак там се отваря. Но да си призная не са чак толкова много приложенията които да стоят на точно определено място. За X11 този проблем не съществува. Има го само при Wayland. Казват, че в по-новите версии ще оправят проблема.

Прозрачен прозорец по време на движение

Ако искате по време на движение на прозореца да става прозрачен изпълнете следното: System Settings -> Window Management -> Desktop Effects Активираме опцията Translucency , това ще накара прозореца по време на движение да става леко прозрачен.

Конфигуриране на Pacman

Да дадем малко цвят в работата с pacman. Освен това да разрешим едновременно да се смъкват 10 файла и накрая да разрешим multilib (работа с 32 битови приложения).

sudo nano /etc/pacman.conf # Misc options #UseSyslog #Color Color #NoProgressBar CheckSpace #VerbosePkgLists ParallelDownloads = 10 #[multilib] #Include = /etc/pacman.d/mirrorlist [multilib] Include = /etc/pacman.d/mirrorlist

Да обновим системата за да влязат промените по pacman.

sudo pacman -Syu

Инсталиране на Firefox

По идея би трябвало да инсталираме AUR, но голяма част от командите може да се изпълнят чрез copy/paste, затова ще ползваме браузър и ще копираме командите от Интернет.

sudo pacman -S firefox

Инсталиране и реинсталиране на най-употребяваните пакети

Голяма част от нещата ще са инсталирани, но нищо не пречи наново да се преинсталират.

sudo pacman -S base-devel git curl rsync wget zip unzip nano vim man net-tools dnsutils

Инсталиране и конфигуриране на AUR

За начало ни трябва пакета base-devel. По принцип той е инсталиран но не е зле да се препокрие.

sudo pacman -Sy base-devel

И самата инсталация на YAY.

sudo pacman -Sy git cd ~ git clone https://aur.archlinux.org/yay-git.git cd yay-git makepkg -si cd .. rm -rf yay-git/ sudo yay -Syu -> Avoid running yay as root/sudo. :: Synchronizing package databases... core is up to date extra is up to date :: Searching AUR for updates... :: Searching databases for updates... there is nothing to do

Трием излишни пакети

yay -Yc

Инсталираме микрокодовете

Много често хората не си обновяват BIOS-a, затова се налага да се инсталират микрокодове за определения процесор. Тази операция дава сигурност и стабилност на работа, но ми се струва, че по време на игри има едно забавяне. Първо да определим процесора.

lscpu | grep "Vendor ID" Vendor ID: GenuineIntel

Процесора е Intel и ще заредим микрокодове за Intel. След това ще покажа командата и за процесори AMD. За процесори Intel.

sudo pacman -S intel-ucode

За процесори AMD.

sudo pacman -S amd-ucode

Имаме инсталирани микрокодове, да укажем на GRUB да ги зареди.

sudo grub-mkconfig -o /boot/grub/grub.cfg

Да проверим дали се заредиха.

sudo cat /boot/grub/grub.cfg | grep ucode initrd /intel-ucode.img /initramfs-linux-zen.img initrd /intel-ucode.img /initramfs-linux-zen.img

Имаме заредени микрокодове.

Power Management

Ако ползвате лаптоп или искате да регулирате консумацията на енергия от системата ще се нуждаете от Power Management. Ако го стартирате то ще получите отговор "Power profiles may be supported on you device. Try installing the power-profiles-daemon package using you ..... и така нататък". Грубо казано трябва да инсталираме пакета power-profiles-daemon

sudo pacman -S power-profiles-daemon

За да влязат промените за Power Management системата трябва да се рестартира.

sudo reboot

Анимация

Ефекта "Magic Lamp"

Много атрактивен ефект. Който е ползвал MacOS знае за какво става реч. Да го активираме. Стартираме: System Settings >> Animations >> Windows minimize:. В случая е избрано Squash. Променяме го на Magic Lamp.

Ефекта "Wobbly Windows"

Когато местите прозореца той се залюлява. Много приятна анимация. Стартираме: System Settings >> Desktop Effects >> Wobbly Windows >> активираме отметката за ефекта

Ефекта "Fall Apart"

Когато затваряте някой прозорец то той се разпръсква на парчета. Стартираме: System Settings >> Desktop Effects >> Fall Apart >> активираме отметката за ефекта

Ефекта "Burn-My-Windows"

yay -S kwin-effects-burn-my-windows-git

Този пакет инсталира няколко ефекта, единия от които е прозореца при затваряне да изгаря в огън. Стартираме: System Settings >> Animations >> Windows open/close:. В случая е избрано Squash. Променяме го на Fire [Burn-My-Windows].

Оптимизация на SSD - TRIM

За начало да проверим дали опцията TRIM е включена.

lsblk --discard NAME DISC-ALN DISC-GRAN DISC-MAX DISC-ZERO sda 0 0B 0B 0 ├─sda1 0 0B 0B 0 ├─sda2 0 0B 0B 0 └─sda3 0 0B 0B 0 sr0 0 0B 0B 0

Проверете колоните DISC-GRAN (discard granularity - премахване на гранулираност) и DISC-MAX (discard max bytes - премахване на максимален брой байтове). Не нулеви стойности: TRIM се поддържа. Нулеви стойности: TRIM или не се поддържа, или е блокиран (например от криптиран слой като LUKS). Да проверим дали сървиса TRIM е активен.

systemctl status fstrim.timer ● fstrim.timer - Discard unused filesystem blocks once a week Loaded: loaded (/usr/ lib/systemd/system/fstrim.timer; enabled; preset: disabled) Active: active (waiting) since Mon 2026-01-05 21:15:33 EET; 11mi n ago Invocation: e5f74d874b0c4f4792cb7728420b165f Trigger: Mon 2026-01-05 22:18:27 EET; 50min left Triggers: ● fstrim.service Docs: man:fstrim Jan 05 21:15:33 My-VPC systemd[1]: Started Discard unused filesystem blocks once a week.

Активен: Таймерът е планиран да работи. Неактивен: Стартирайте sudo systemctl enable --now fstrim.timer, за да го активирате. Проверете резултатите от последното изпълнение. За да видите кога е бил изпълнен TRIM за последно и колко място е било освободено, проверете лог файловете:

journalctl -u fstrim.service -- No entries --

Нямаме TRIM. Да включим TRIM опцията при работа със SSD.

sudo systemctl enable --now fstrim.timer systemctl status fstrim.timer

Да извършим ръчен тест. Можете да наложим ръчно TRIM по всяко време, за да проверим дали работи, без да чакаме таймера:

sudo fstrim -va

-v (verbose) - показва количеството изхвърлени данни -a (all) - указва да се проверят всички поддържани монтирани файлови системи.

SSH за отдалечен достъп

Ако се наложи да достъпите отдалечено компютъра по SSH то ще трябва да се инсталира пакета openssh.

sudo pacman -Sy openssh sudo systemctl status sshd ○ sshd.service - OpenSSH Daemon Loaded: loaded (/usr/lib/systemd/system/sshd.service; disabled; preset: disabled) Active: inactive (dead) sudo systemctl enable --now sshd Created symlink '/etc/systemd/system/multi-user.target.wants/sshd.service' → '/usr/lib/systemd/system/sshd.service'. sudo systemctl status sshd ● sshd.service - OpenSSH Daemon Loaded: loaded (/usr/lib/systemd/system/sshd.service; enabled; preset: disabled) Active: active (running) since Wed 2025-05-14 20:03:39 UTC; 21s ago Invocation: f25d65f70f684f988b96ec9130c12dbd Main PID: 644 (sshd) Tasks: 1 (limit: 4621) Memory: 1.3M (peak: 1.5M) CPU: 20ms CGroup: /system.slice/sshd.service └─644 "sshd: /usr/bin/sshd -D [listener] 0 of 10-100 startups" May 14 20:03:39 archlinux systemd[1]: Starting OpenSSH Daemon... May 14 20:03:39 archlinux sshd[644]: Server listening on 0.0.0.0 port 22. May 14 20:03:39 archlinux sshd[644]: Server listening on :: port 22. May 14 20:03:39 archlinux systemd[1]: Started OpenSSH Daemon.

Да проверим на кои портове "слуша" SSH-a.

ss -tulpn Netid State Recv-Q Send-Q Local Address:Port Peer Address:Port Process tcp LISTEN 0 128 0.0.0.0:22 0.0.0.0:* users:(("sshd",pid=644,fd=6)) tcp LISTEN 0 128 [::]:22 [::]:* users:(("sshd",pid=644,fd=7))

Всичко е точно.

Защитна стена

Много добра практика е ползването на защитна стена. За начало да я инсталираме.

sudo pacman -S ufw

След това да я активираме.

sudo ufw enable Firewall is active and enabled on system startup

Да проверим.

sudo ufw status verbose Status: active Logging: on (low) Default: deny (incoming), allow (outgoing), disabled (routed) New profiles: skip

Да активираме сървиса.

sudo systemctl enable ufw.service Created symlink '/etc/systemd/system/multi-user.target.wants/ufw.service' → '/usr/lib/systemd/system/ufw.service'.

Първични настройки

sudo ufw default deny incoming && sudo ufw default allow outgoing && sudo ufw enable

Да позволим достъпа до системата отвън, по SSH.

### Вариант 1. Всички имат право да достъпват системата по SSH. sudo ufw limit ssh ### Вариант 2. Всички имат право да достъпват системата по SSH. sudo ufw allow 22/tcp

И по-конкретен случай:

### Позволяваме достъп от определено IP към порт 22 sudo ufw allow from 192.168.1.50 to any port 22 ### Позволяваме достъп от група IP адреси към порт 22 sudo ufw allow from 192.168.1.0/24 to any port 22

Проверка на защитната стена

sudo ufw status verbose

Pamac

Ако правим аналогия с Windows, pamac е нещо подобно на Add remove programs. За хора мразещи работата с терминал това е много добра благинка. Да я инсталираме.

yay -S pamac-aur --noconfirm

По време на инсталацията предлага да се инсталират pamac-aur и libpamac-aur. Просто натискайте Enter на всички въпроси които задава. Това ще инсталира автоматично пакета. pamac-aur - популярен софтуерен инструмент за управление на пакети в Arch Linux и базираните на него дистрибуции. Той е версия на мениджъра Pamac (разработен първоначално от екипа на Manjaro), специално подготвена за инсталиране от потребителското хранилище AUR libpamac-aur - софтуерна библиотека, която служи като ядро (backend) за пакетния мениджър Pamac в операционни системи, базирани на Arch Linux. Важно за 2026 г.: Потребителите трябва да внимават за съвместимостта между libpamac-aur и системния пакет pacman. Често при големи актуализации на pacman (като версия 7.x), библиотеката може да изисква прекомпилиране или актуализиране, за да работи коректно с новите версии на libalpm А как се настройва можете да видите от линка: 10 Things to do After Installing Arch Linux. Превъртете до 14 мин и 14 сек. Също можете да прегледате теата: Инструкция по настройке ArchLinux 2023. След 9:46мин. показва как се инсталира, а след 10:55 мин. показва как се настройва.

fwupdate

Инструментът fwupdate в Arch Linux (вече интегриран основно в проекта fwupd) се използва за управление и инсталиране на актуализации на фърмуера (firmware) на хардуерни компоненти директно през операционната система като: - Актуализация на BIOS/UEFI: Позволява обновяване на системния фърмуер на дънната платка без нужда от флашки или специфични инструменти на производителя. - Управление на периферия: Поддържа актуализации за широк спектър от устройства, включително мишки, клавиатури, докинг станции, Bluetooth адаптери и уеб камери. - Връзка с LVFS: Използва Linux Vendor Firmware Service (LVFS) – централизирана база данни, в която производители (като Dell, Lenovo, HP, Logitech) качват официални файлове за актуализация. - Сигурност и стабилност: Чрез редовни актуализации се коригират критични уязвимости в сигурността и се подобрява съвместимостта на хардуера с Linux ядрото. Да го инсталираме.

sudo pacman -S fwupd

След инсталацията обезателно рестартирайте компютъра.

sudo reboot

За настройка на fwupd прегледайте този клип: Инструкция по настройке ArchLinux 2023 след 13:15мин. Човека работи през pamac.

firmware

Ако сте гледали втория клип от горния линк ще забележете, че чрез pamac се инсталира пакета firmware. Тази програма позволява да си обновите BIOS-a и още много неща но все пак прегледайте клипа: Инструкция по настройке ArchLinux 2023 след 13:58 мин.

NTFS

Ако ще искате да боравите с дискове или флашки форматирани под NTFS то ще трябва да инсталирате следния пакет:

sudo pacman -S ntfs-3g

USB

След като е инсталирана системата няма да можете да ползвате примерно lsusb. За целта трябва да се инсталира пакета usbutils.

sudo pacman -S usbutils lsudb Bus 001 Device 001: ID 1d6b:0002 Linux Foundation 2.0 root hub Bus 001 Device 002: ID 058f:6366 Alcor Micro Corp. Multi Flash Reader Bus 001 Device 004: ID 17ef:6019 Lenovo M-U0025-O Mouse Bus 001 Device 005: ID 0b38:0010 Gear Head 107-Key Keyboard Bus 001 Device 006: ID 174c:2074 ASMedia Technology Inc. ASM1074 High-Speed hub Bus 001 Device 007: ID 26ce:01a2 ASRock LED Controller Bus 001 Device 013: ID 0bda:c820 Realtek Semiconductor Corp. 802.11ac NIC Bus 002 Device 001: ID 1d6b:0003 Linux Foundation 3.0 root hub Bus 002 Device 002: ID 174c:3074 ASMedia Technology Inc. ASM1074 SuperSpeed hub lsusb -t /: Bus 001.Port 001: Dev 001, Class=root_hub, Driver=xhci_hcd/16p, 480M |__ Port 002: Dev 002, If 0, Class=Mass Storage, Driver=usb-storage, 480M |__ Port 004: Dev 013, If 0, Class=Wireless, Driver=btusb, 480M |__ Port 004: Dev 013, If 1, Class=Wireless, Driver=btusb, 480M |__ Port 004: Dev 013, If 2, Class=Vendor Specific Class, Driver=rtw88_8821cu, 480M |__ Port 007: Dev 004, If 0, Class=Human Interface Device, Driver=usbhid, 1.5M |__ Port 008: Dev 005, If 0, Class=Human Interface Device, Driver=usbhid, 1.5M |__ Port 008: Dev 005, If 1, Class=Human Interface Device, Driver=usbhid, 1.5M |__ Port 009: Dev 006, If 0, Class=Hub, Driver=hub/4p, 480M |__ Port 013: Dev 007, If 0, Class=Human Interface Device, Driver=usbhid, 12M /: Bus 002.Port 001: Dev 001, Class=root_hub, Driver=xhci_hcd/10p, 10000M |__ Port 005: Dev 002, If 0, Class=Hub, Driver=hub/4p, 5000M lspci | grep USB 00:14.0 USB controller: Intel Corporation Comet Lake USB 3.1 xHCI Host Controller

Има още един проблем. Примерно имате USB адаптер с WiFi и Bluetooth в него и го извадите от буксата. При връщане наново в USB буксата, устройството не се вижда. Това е специфика примерно за Wi-Fi адаптер RTL8188GU. Самия адаптер след изваждане от буксата влиза в режим по подразбиране CD-ROM и трябва да се превключва ръчно. За да се избегне този проблем се инсталира пакета usb_modeswitch.

sudo pacman -S usb_modeswitch

Извадете адаптера и го върнете наново. Би трябвало да се появи. Ако има проблем наново то първо проверете режима.

lsusb Bus 001 Device 001: ID 1d6b:0002 Linux Foundation 2.0 root hub Bus 001 Device 002: ID 058f:6366 Alcor Micro Corp. Multi Flash Reader Bus 001 Device 003: ID 0bda:1a2b Realtek Semiconductor Corp. RTL8188GU 802.11n WLAN Adapter (Driver CDROM Mode) Bus 001 Device 004: ID 17ef:6019 Lenovo M-U0025-O Mouse Bus 001 Device 005: ID 0b38:0010 Gear Head 107-Key Keyboard Bus 001 Device 006: ID 174c:2074 ASMedia Technology Inc. ASM1074 High-Speed hub Bus 001 Device 007: ID 26ce:01a2 ASRock LED Controller Bus 002 Device 001: ID 1d6b:0003 Linux Foundation 3.0 root hub Bus 002 Device 002: ID 174c:3074 ASMedia Technology Inc. ASM1074 SuperSpeed hub

Адаптера е в Driver CDROM Mode. Ще се наложи ръчно да го извадите.

eject /dev/sr0

sr0 - уверете се, че това е USB адаптера в режим CD-ROM. Ако имате и физически такъв най-вероятно няма да е sr0, а ще е sr1.

TimeShift

Преди да продължите с настройките, като добавяне на необходими приложения и оптимизиране на външния вид, предлагам да се направи временна снимка на текущото състояние. За целта ползваме програмата TimeShift. Тъй като работим с ext4 то ще ползваме опцията му rsync. Снимките ще са еднократни и ще се правят тогава когато не сте убедени в действията които ще извършите в бъдеще. Да инсталираме пакета.

sudo pacman -S timeshift

Няма да обяснявам как се ползва, в Интернет има много материал за това. Предлагам обаче сега да направите снимка на текущото състояние на дяла /.. По аналогия можете да направите и на /home, но според мен е още рано. Ако нещо объркате върнете дяля /deb/sda2 или казано това е /.